MySQL-pythonで安全・簡単にパラメータをエスケープする方法とは?

データベースは、ユーザーからの入力を処理する際には常にSQLインジェクション攻撃を受ける危険性があります。安全性を確保するために、ユーザー入力を含むSQL文を一般にESCAPE処理することが一般的であり、MySQL-pythonを使用する場合も同様です。しかし、パラメータを正しくESCAPEする方法については、初心者にとっては複雑でわかりにくい場合があります。本記事では、MySQL-pythonで安全かつ簡単にパラメータをESCAPEする方法について、具体的には_Parameters Style_および__Placeholder_を利用する方法を紹介します。

MySQL-pythonで安全・簡単にパラメータをエスケープする方法とは?

MySQL-pythonを使用してデータベースにアクセスする際、Sqlインジェクション攻撃を防ぐためにパラメータを適切にエスケープする必要があります。この記事では、MySQL-pythonで安全かつ簡単にパラメータをエスケープする方法について紹介します。

パラメータエスケープとは何か

パラメータエスケープとは、入力されたデータをSQL文に直接埋め込むのではなく、安全に処理するために特殊な文字をエスケープすることです。これにより、Sqlインジェクション攻撃を防ぎ、データベースのセキュリティを確保できます。

MySQL-pythonのパラメータエスケープ方法

MySQL-pythonでは、`cursor.execute()`メソッドにパラメータを渡すことで、自動的にパラメータをエスケープできます。 python import mysql.connector cnx = mysql.connector.connect( user=’ユーザー名’, password=’パスワード’, host=’ホスト名’, database=’データベース名’ ) cursor = cnx.cursor() query = SELECT FROM テーブル名 WHERE 名前 = %s param = (山田,) cursor.execute(query, param) for row in cursor.fetchall(): print(row)

パラメータ形式の指定

MySQL-pythonでは、パラメータ形式を指定することで、さらに安全性を高めることができます。たとえば、以下の形式でパラメータを指定できます。 python query = SELECT FROM テーブル名 WHERE 名前 = %(name)s param = {name: 山田}

エスケープの確認

MySQL-pythonでは、実際にエスケープされたSQL文を確認することができます。`cursor. executed`属性を使用してエスケープされたSQL文を取得できます。 python print(cursor. executed)

注意点

パラメータエスケープには、以下の点に注意する必要があります。 + エスケープは必ずしも安全であるとは限らない + SQL文に直接データを埋め込むことは絶対にしない

| SQLインジェクション | 説明 |

|---|---|

| SQLインジェクション | 入力されたデータをSQL文に直接埋め込む攻撃手法 |

| パラメータエスケープ | 入力されたデータをSQL文に直接埋め込まないことでSqlインジェクションを防ぐ手法 |

| MySQL-python | Python言語でMySQLデータベースにアクセスするためのライブラリ |

MySQL-pythonを使用してデータベースにアクセスする際は、必ずパラメータエスケープを行うようにしてください。

よくある質問

MySQL-pythonで安全・簡単にパラメータをエスケープする方法とは?

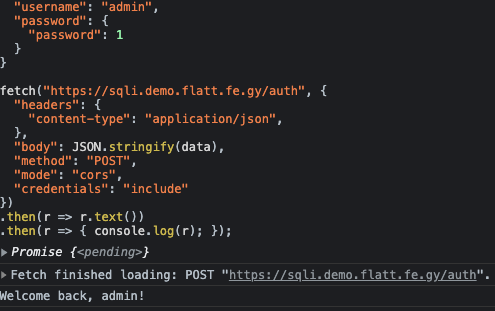

MySQL-pythonでは、パラメータをエスケープするために、cursor.execute()メソッドやcursor.executemany()メソッドを使うことができます。これらのメソッドは、SQL文の中でパラメータを指定する際に、自動的にパラメータをエスケープしてくれます。たとえば、次のコードでは、ユーザー名とパスワードをデータベースに挿入する際に、パラメータをエスケープしています。

cursor.execute(INSERT INTO users (name, password) VALUES (%s, %s), (username, password))

SQLインジェクション攻撃から守れる方法はあるのか?

SQLインジェクション攻撃から守るためには、SQL文の中にユーザー入力のデータを直接埋め込まないようにすることが重要です。代わりに、パラメータ化されたSQL文を使うと、SQLインジェクション攻撃を受けないようにすることができます。パラメータ化されたSQL文では、SQL文の中の値はパラメータとして指定し、SQL文と値を分離することができます。これにより、SQLインジェクション攻撃を防止することができます。

パラメータをエスケープすることでどのようなセキュリティを確保できるのか?

パラメータをエスケープすることで、SQLインジェクション攻撃が防止されることが確保できます。 SQLインジェクション攻撃は、ユーザー入力のデータをSQL文の中に埋め込むことで、意図しないSQL文を実行させる攻撃です。パラメータをエスケープすることで、ユーザー入力のデータがSQL文として解釈されないようにすることができます。また、パラメータをエスケープすることで、データの整合性も保たれます。パラメータをエスケープすることで、データが正確に保存され、データの整合性が保たれることが保証されます。

パラメータをエスケープする際に注意するべきことは?

パラメータをエスケープする際に注意するべきことは、エスケープしなければならないパラメータをすべてエスケープすることです。特に、ユーザー入力のデータはすべてエスケープする必要があります。ユーザー入力のデータがエスケープされていない場合は、SQLインジェクション攻撃を受ける危険性があります。また、エスケープの方法が正しいかどうかも確認する必要があります。エスケープの方法が正しくない場合は、セキュリティホールが残る可能性があります。